Bezpieczeństwo

Zakładka Bezpieczeństwo umożliwia użytkownikom zarządzanie ustawieniami zwiększającymi ochronę dostępu do ich konta w systemie CRM. Dzięki niej można samodzielnie włączyć uwierzytelnianie dwuskładnikowe (2FA), a także sprawdzić historię logowań oraz aktywność urządzeń, z których logowano się do systemu. Rozwiązania te znacząco podnoszą poziom bezpieczeństwa i pomagają kontrolować dostęp do konta.

Uwierzytelnianie dwuskładnikowe 2FA

Uwierzytelnianie dwuskładnikowe to dodatkowa warstwa zabezpieczeń, która oprócz loginu i hasła wymaga podania jednorazowego kodu generowanego przez aplikację uwierzytelniającą.

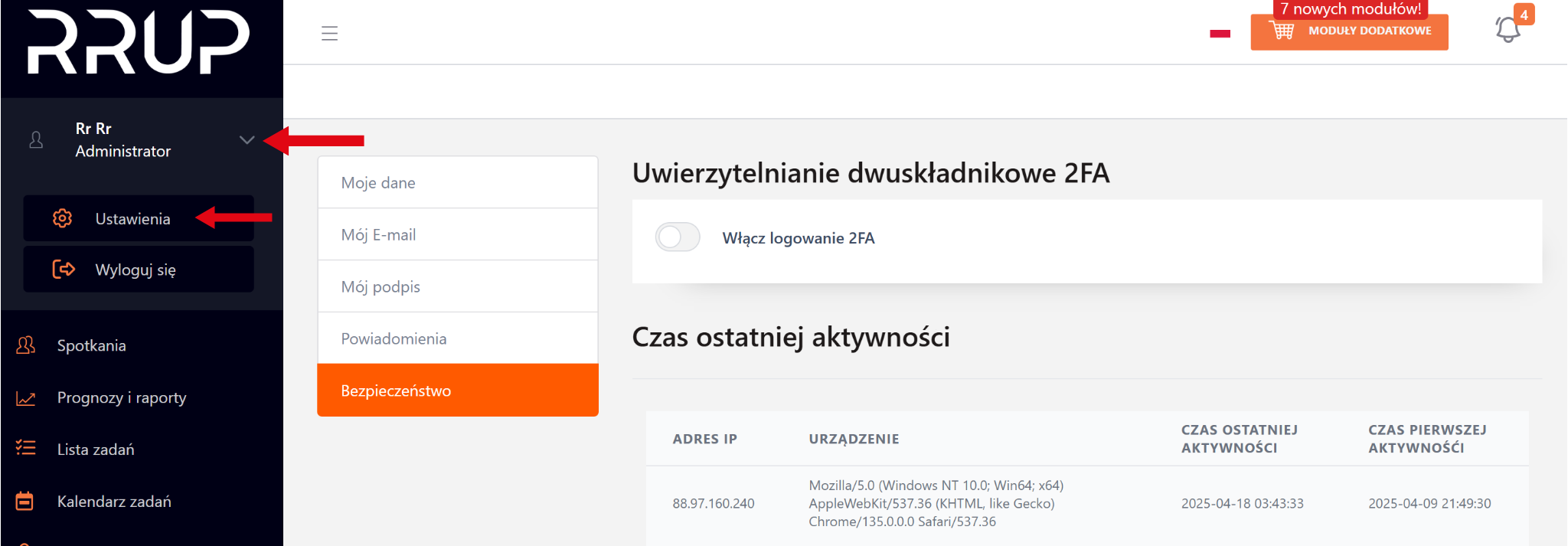

Jeśli administrator systemu nie wymusił włączenia 2FA dla wszystkich użytkowników, każdy może samodzielnie aktywować to zabezpieczenie w zakładce Bezpieczeństwo, klikając przycisk „Włącz logowanie 2FA”.

Po kliknięciu, system wyświetli kod QR, który należy zeskanować za pomocą aplikacji takiej jak Google Authenticator lub Authy.

Następnie należy przepisać wygenerowany jednorazowy kod z aplikacji do systemu i kliknąć „Wyślij”.

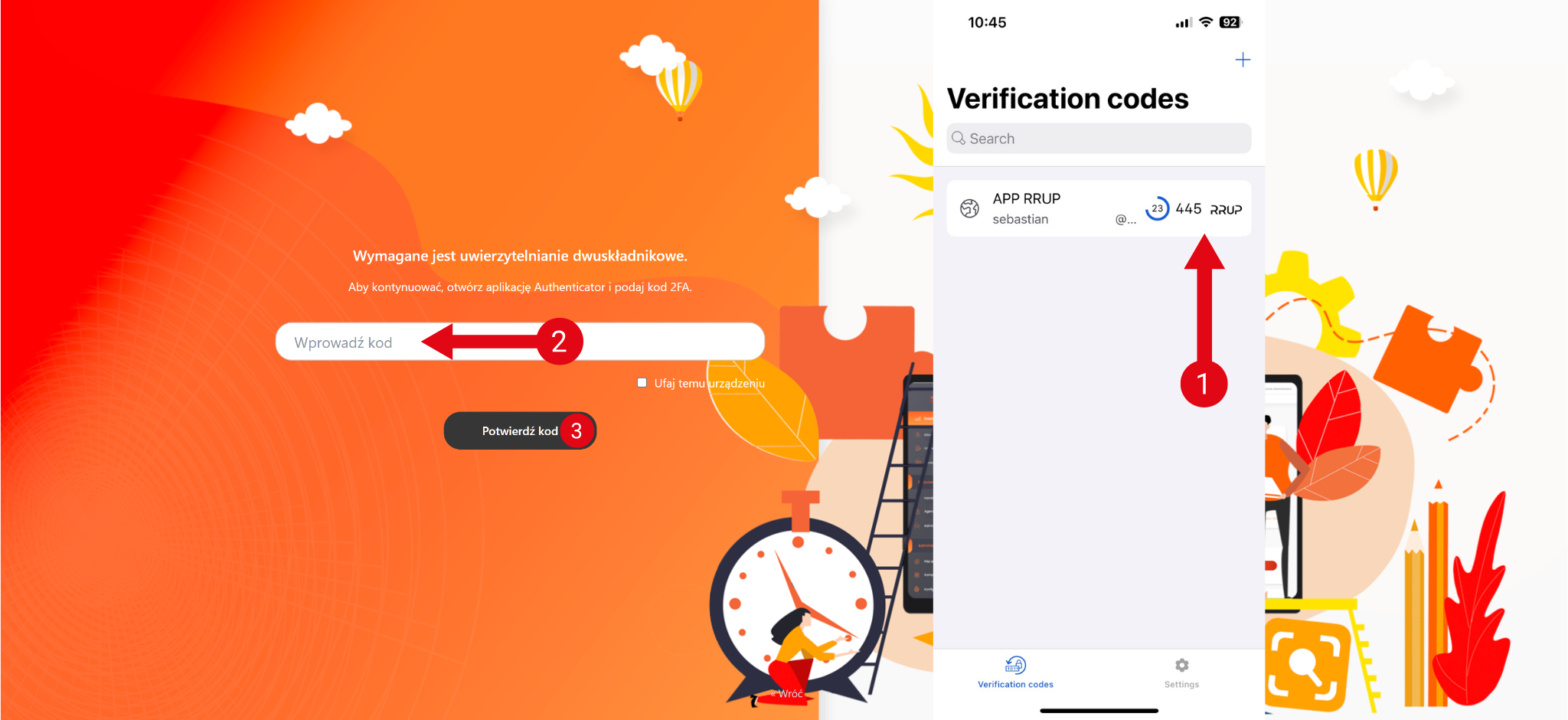

Po aktywacji, podczas logowania system będzie wymagał wpisania kodu z aplikacji uwierzytelniającej, oprócz standardowego loginu i hasła.

Standardowe logowanie:

Logowanie rozwinięte o 2FA:

Użytkownik może zaznaczyć opcję „Ufaj temu urządzeniu”, dzięki której kod nie będzie wymagany przy kolejnych logowaniach z tego samego urządzenia.

Ostatecznym krokiem jest kliknięcie przycisku „Potwierdź kod”, co zakończy proces logowania i przeniesie użytkownika do systemu.

Po 5 nieudanych próbach logowania użytkownik zostaje zablokowany i nie można się zalogować. W przypadku takiej blokady, skontaktuj się z osobą zarządzającą CRM.

Dodatkowo – jeśli 2FA jest włączone – użytkownik zostanie poproszony o podanie kodu także w przypadku zmiany hasła.

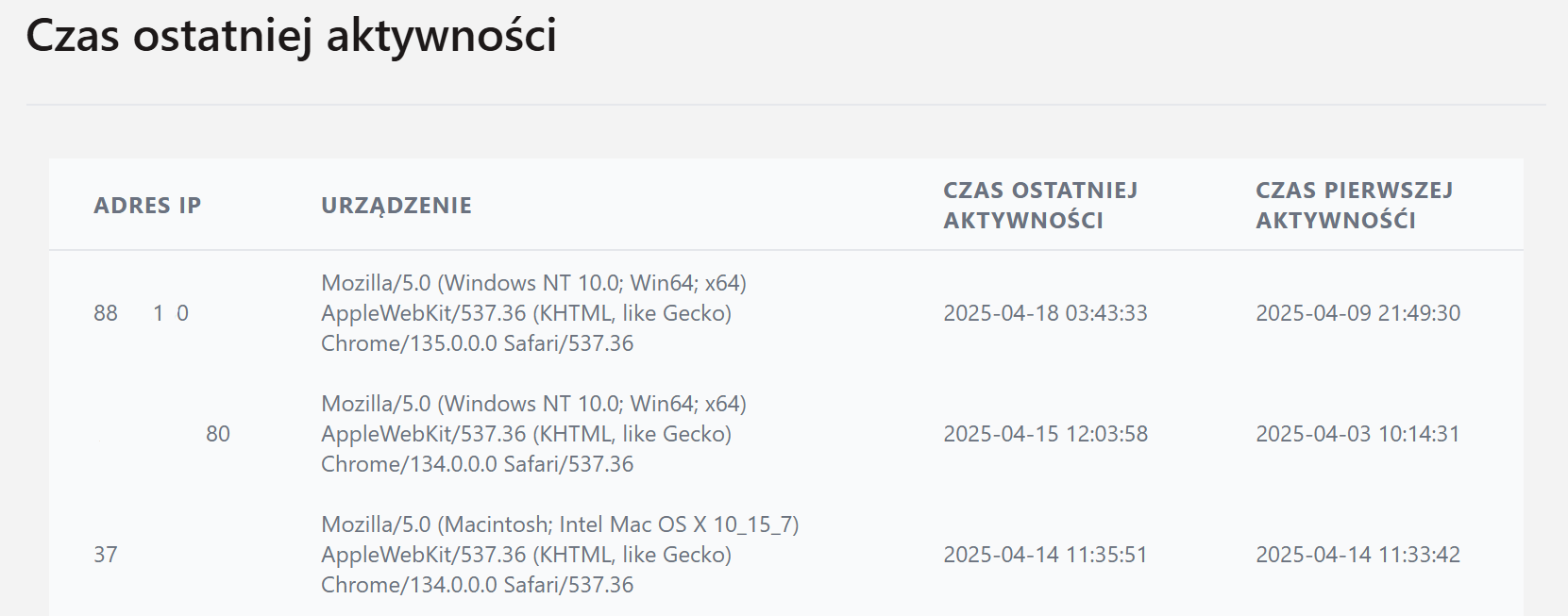

Czas ostatniej aktywności

Ta sekcja umożliwia wgląd w historię logowań użytkownika do systemu:

Użytkownik widzi adres IP, urządzenie, z którego nastąpiło logowanie, oraz datę pierwszej i ostatniej aktywności.

Wyświetlana jest także lista urządzeń, które są aktualnie zalogowane do systemu.

Dane aktualizowane są na podstawie tokenów uwierzytelniających zapisanych w ciasteczkach przeglądarki, dzięki czemu możliwa jest dokładna identyfikacja czasu i miejsca ostatniego dostępu do konta.

Dzięki tym funkcjom użytkownik zyskuje pełną kontrolę nad bezpieczeństwem swojego konta i może w razie potrzeby szybko reagować na podejrzaną aktywność.